L'Attack Surface Management (ASM) non è una semplice procedura di controllo, ma una strategia di sorveglianza continua sulla visibilità esterna della tua azienda. In un mondo in cui l'infrastruttura si espande costantemente tra Cloud, sedi remote e dispositivi IoT, la tua "superficie di attacco" cresce ogni giorno. Se non conosci ogni singolo punto di accesso che la tua azienda espone su Internet, stai offrendo un vantaggio tattico ai cybercriminali. L'ASM è il bene di vitale importanza che ti permette di riprendere il controllo totale del tuo perimetro digitale.

Attack Surface Management: Se un asset è visibile, è un bersaglio

Il concetto tradizionale di "perimetro aziendale" è svanito. Oggi la tua azienda vive su server on-premise, istanze cloud, domini dimenticati e connessioni di terze parti. L'Attack Surface Management (ASM) è la disciplina che si occupa di mappare l'intera infrastruttura vista dall'esterno, esattamente come farebbe un hacker nella sua fase di ricognizione. Senza una gestione attiva della superficie di attacco, la tua azienda è come un edificio con centinaia di porte, di cui hai perso le chiavi di alcune e dimenticato l'esistenza di altre.

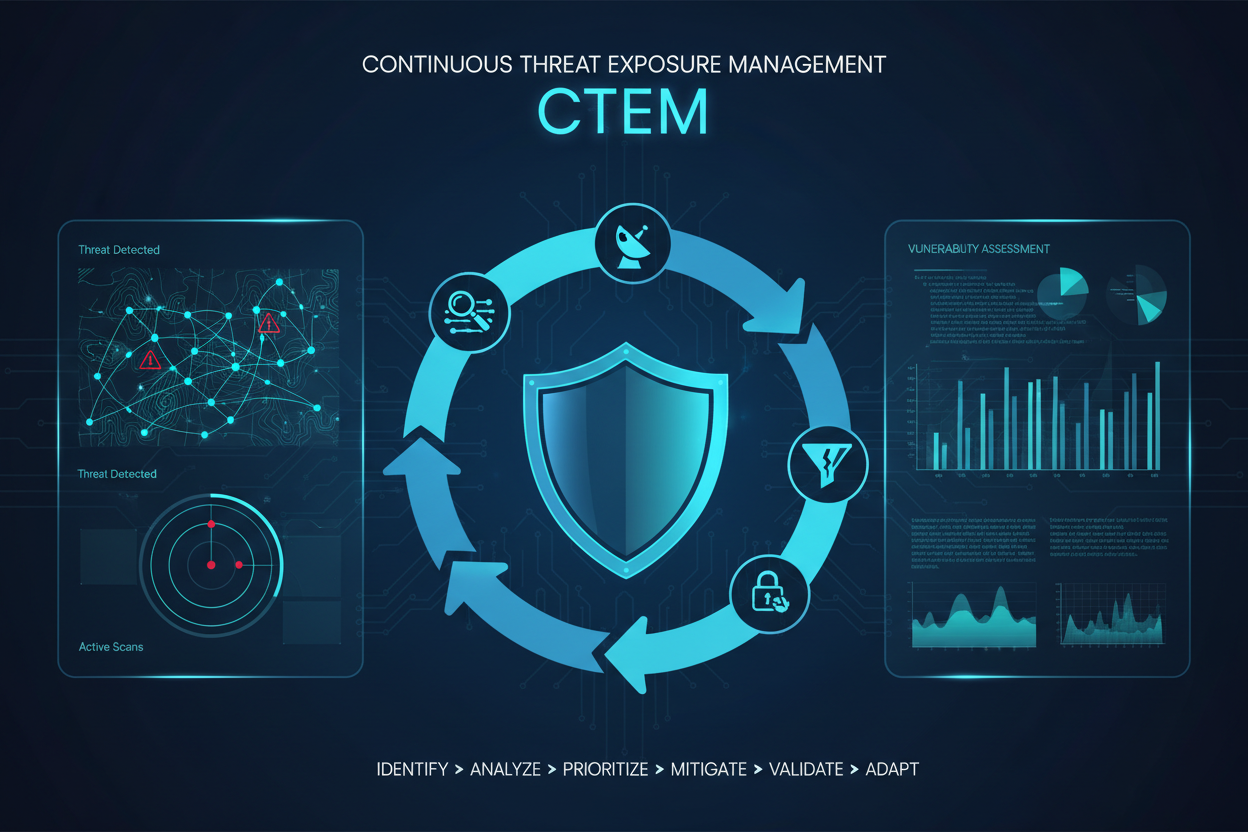

Le fasi critiche dell’ASM: Dalla scoperta alla protezione

Un servizio di ASM professionale agisce in modo dinamico e incessante attraverso quattro pilastri fondamentali:

-

Asset Discovery (La Scoperta): Identificazione automatica di tutti i punti di presenza online: indirizzi IP, domini, sottodomini, certificati SSL, API e servizi Cloud. Questo include lo Shadow IT, ovvero quegli asset creati da dipendenti o reparti all'insaputa del team IT.

-

Analisi e Classificazione: Ogni asset scoperto viene analizzato per capire cosa contiene e quanto è critico per il business. Un server di test dimenticato con dati reali è una bomba a orologeria.

-

Vulnerability Assessment Continuo: A differenza di un test una tantum, l'ASM monitora gli asset 24/7. Se una nuova vulnerabilità viene scoperta nel mondo, il sistema verifica istantaneamente se i tuoi asset ne sono affetti.

-

Prioritizzazione e Remediation: Non tutti i rischi hanno lo stesso peso. L'ASM ti indica esattamente su quali "porte" agire immediatamente per prevenire un'intrusione.

Perché l’ASM è vitale per la tua continuità operativa

L'adozione di una piattaforma di Attack Surface Management trasforma radicalmente la tua postura di sicurezza:

-

Eliminazione dei Punti Ciechi: Neutralizza lo Shadow IT e gli asset abbandonati che sono spesso i punti di ingresso preferiti per i ransomware.

-

Riduzione Drastica dei Tempi di Reazione: Identificare una vulnerabilità nel momento esatto in cui appare online significa poterla chiudere prima che un hacker possa sfruttarla.

-

Efficienza del Team IT: Invece di rincorrere migliaia di alert, i tuoi tecnici possono concentrarsi sulle criticità reali e verificate dal sistema di monitoraggio.

-

Protezione della Brand Reputation: Prevenire un data breach significa evitare le conseguenze devastanti sulla fiducia dei clienti e le pesanti sanzioni normative.

Riprendi il controllo del tuo spazio digitale

Nell'economia digitale, l'invisibilità agli occhi degli attaccanti è la migliore difesa. L'Attack Surface Management ti fornisce la mappa completa del tuo territorio, permettendoti di fortificare ogni punto debole prima che diventi un punto di rottura.

Sai esattamente quanti e quali asset della tua azienda sono visibili su Internet in questo momento? La sicurezza inizia dalla conoscenza. Non lasciare che sia un incidente informatico a mostrarti i confini della tua rete. I nostri esperti sono pronti a implementare un sistema di monitoraggio della superficie di attacco capace di rendere la tua infrastruttura un bersaglio difficile, costoso e impenetrabile per chiunque.

Contattaci per saperne di più

Share: