Se il Penetration Test trova la falla e l'RMM gestisce la macchina, il Cyber Risk Assessment stabilisce cosa proteggere, perché e quanto investire. È un bene di vitale importanza perché trasforma la sicurezza da una serie di acquisti tecnologici casuali in una strategia finanziaria e operativa solida. Senza un CRA, stai comprando lucchetti senza sapere dove tieni l'oro.

Cyber Risk Assessment: Tradurre i pericoli digitali in decisioni aziendali

Il Cyber Risk Assessment è il processo formale di identificazione, analisi e valutazione dei rischi che minacciano la tua infrastruttura digitale e, di conseguenza, il tuo fatturato. Non si tratta di un banale controllo tecnico, ma di una consulenza strategica che mette in relazione le minacce informatiche con i processi vitali della tua azienda. L'obiettivo non è eliminare ogni rischio (cosa impossibile), ma decidere quali rischi sono accettabili e quali devono essere mitigati con urgenza.

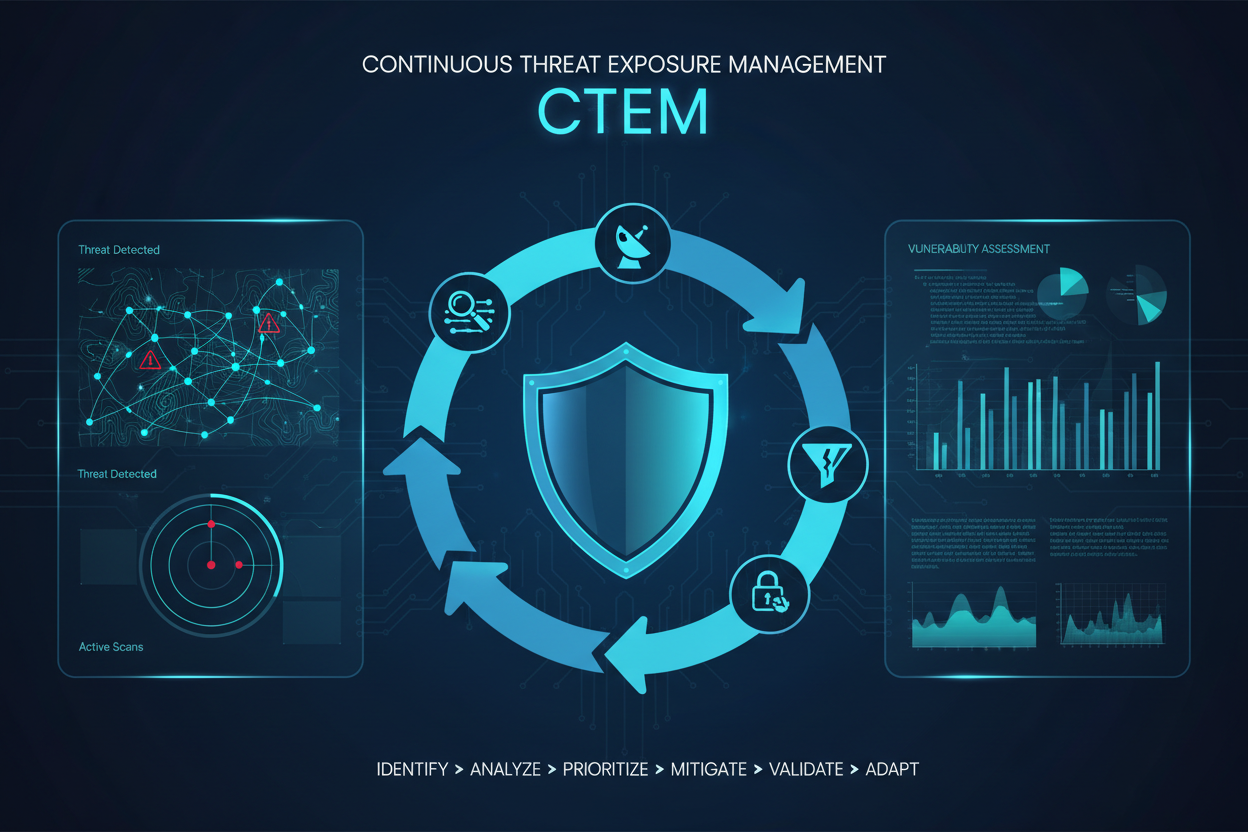

Il percorso di analisi: Dalla minaccia al valore

Un Cyber Risk Assessment professionale segue una metodologia rigorosa per fornire una mappa chiara della tua esposizione:

-

Identificazione degli Asset Critici: Quali sono i dati o i sistemi senza i quali la tua azienda si fermerebbe? (es. il database clienti, la catena di produzione, i segreti industriali).

-

Mappatura delle Minacce e Vulnerabilità: Incrociamo le debolezze tecniche rilevate (vulnerabilità) con le minacce esterne (hacker, ransomware) e interne (errori umani, guasti).

-

Calcolo dell'Impatto e della Probabilità: Se quel sistema venisse bloccato, quanto perderebbe l'azienda ogni ora? Qual è la probabilità statistica che accada?

-

Definizione delle Priorità di Intervento: Creiamo una matrice del rischio che indica esattamente dove investire il budget per ottenere la massima protezione nel minor tempo possibile.

Perché il Cyber Risk Assessment è vitale per il tuo Business

Senza una valutazione del rischio, la sicurezza informatica rimane un costo cieco. Con il CRA, diventa un investimento consapevole:

-

Ottimizzazione del Budget: Smetti di spendere soldi in soluzioni inutili e concentri le risorse sulla protezione di ciò che genera profitto.

-

Business Continuity: Identificando i punti critici di rottura, puoi creare piani di emergenza che garantiscono la sopravvivenza dell'azienda anche in caso di attacco grave.

-

Responsabilità Legale e Assicurativa: In caso di data breach, aver effettuato un CRA dimostra alle autorità (e alle assicurazioni) che hai agito con "diligenza del buon padre di famiglia", riducendo le responsabilità penali e civili.

-

Supporto alle Decisioni: Fornisce al management un linguaggio chiaro (euro, probabilità, impatto) per comprendere problemi tecnici complessi e decidere con serenità.

Trasforma l'incertezza in strategia

Il Cyber Risk Assessment è lo strumento che permette all'imprenditore di dormire sonni tranquilli, non perché non esistano pericoli, ma perché sa esattamente quali sono, quanto pesano e come sono stati gestiti. È il passaggio dalla "speranza che non succeda nulla" alla "consapevolezza di essere pronti".

Qual è il valore economico del rischio che la tua azienda sta correndo in questo momento? Non lasciare che sia un incidente a farti il conto dei danni. Il primo passo verso una sicurezza reale è la conoscenza. I nostri esperti sono pronti a guidarti in un percorso di Cyber Risk Assessment per dare un valore certo alla tua protezione e mettere al sicuro il futuro della tua impresa.

Contattaci per saperne di più

Share: