La gestione di Patch & Vulnerability è la pratica di manutenzione preventiva più critica in assoluto: rappresenta la capacità di chiudere le porte prima che i ladri arrivino. In un mondo in cui ogni giorno vengono scoperte centinaia di nuove falle nei software (vulnerabilità), lasciare un sistema non aggiornato è come lasciare la chiave nella serratura di casa. Comprendere e gestire questo ciclo è un bene di vitale importanza per trasformare un'infrastruttura fragile in una fortezza digitale inespugnabile.

Patch & Vulnerability: Chiudere le falle prima che sia troppo tardi

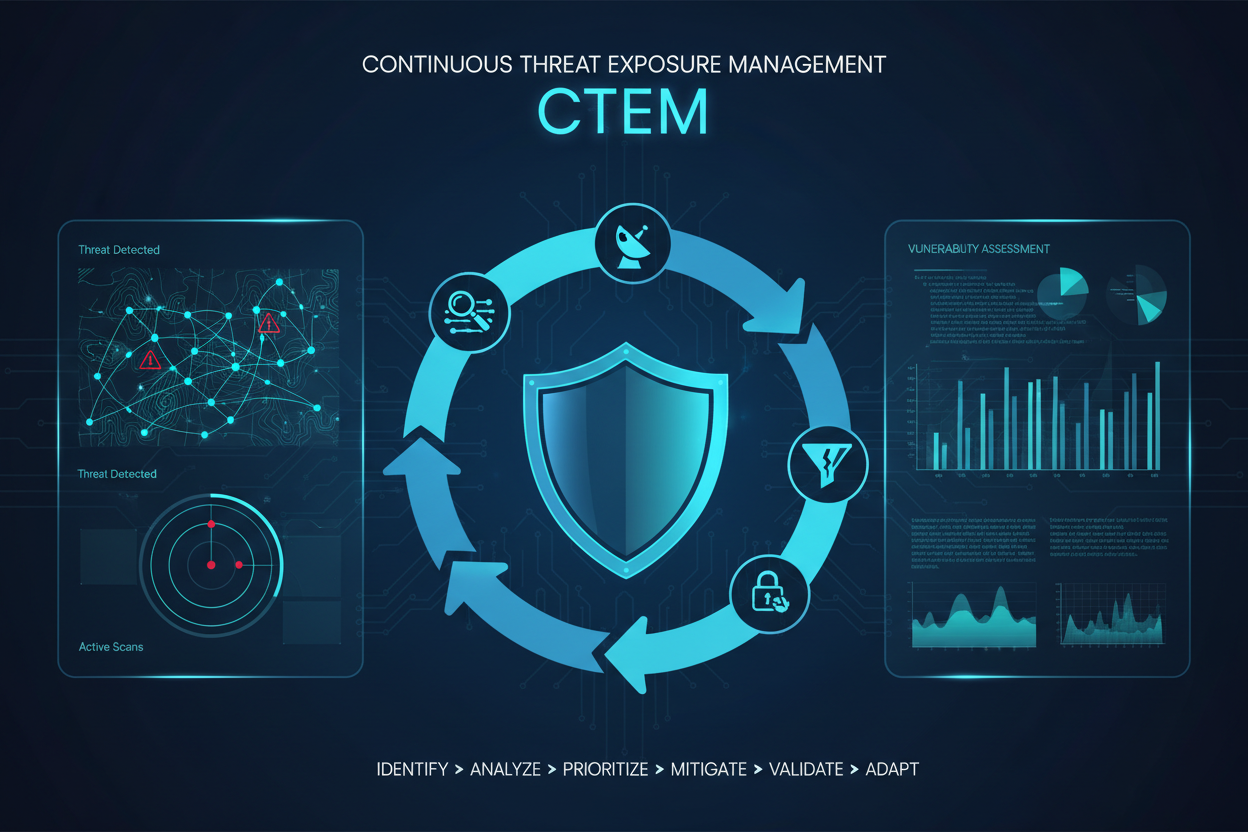

Il panorama della sicurezza informatica è una corsa contro il tempo. Ogni software che utilizziamo (Windows, macOS, browser, gestionali) contiene inevitabilmente degli errori di programmazione chiamati vulnerabilità. Quando questi errori vengono scoperti dai criminali, diventano la porta d'ingresso per ransomware e furto di dati. La gestione di Patch & Vulnerability è il processo che permette di identificare questi punti deboli e applicare i "cerotti" digitali (le patch) necessari a sigillarli.

Vulnerability Assessment: Trovare il punto debole

Prima di curare, bisogna diagnosticare. Il Vulnerability Assessment è un'analisi continua che scansiona la tua rete, i tuoi server e i tuoi PC alla ricerca di falle note.

-

Scansione Attiva: il sistema cerca versioni di software obsolete o configurazioni di rete pericolose.

-

Prioritizzazione: non tutte le falle sono uguali. Il sistema assegna un punteggio di gravità (spesso basato sullo standard CVE), permettendo ai tecnici di concentrarsi prima sui rischi che potrebbero causare un fermo aziendale immediato.

Patch Management: La cura automatizzata

Una volta trovata la falla, bisogna applicare la Patch. Gestire gli aggiornamenti manualmente su decine o centinaia di computer è impossibile e porta inevitabilmente a dimenticanze fatali. Un sistema di Patch Management centralizzato garantisce che:

-

Nessun dispositivo venga escluso: anche il laptop del collaboratore in viaggio riceve l'aggiornamento critico.

-

Test di compatibilità: le patch vengono verificate per assicurarsi che l'aggiornamento non mandi in crash i software di lavoro necessari all'azienda.

-

Automazione h24: gli aggiornamenti vengono installati negli orari meno invasivi per la produttività, garantendo che al mattino ogni dipendente lavori su una macchina sicura.

Perché questa strategia è un bene di vitale importanza

Circa l'80% degli attacchi informatici riusciti sfrutta vulnerabilità per le quali esisteva già una patch, ma che non era stata installata. Ecco i benefici di una gestione professionale:

-

Difesa contro i Ransomware: la maggior parte dei malware moderni si diffonde sfruttando falle di sistema non aggiornate. Chiudere queste falle significa togliere l'ossigeno all'attacco.

-

Conformità Legale (GDPR): la legge richiede che le aziende adottino "misure tecniche adeguate" per proteggere i dati. Un sistema non aggiornato è considerato una negligenza grave in caso di controlli.

-

Prestazioni Ottimizzate: le patch non servono solo alla sicurezza; spesso risolvono bug che rallentano i computer, migliorando la stabilità generale del lavoro.

Prevenire è meglio che ricostruire

In informatica, l'ignoranza non è beatitudine, è rischio. Sapere di avere una vulnerabilità e non agire è una scelta che può costare il futuro dell'azienda. Al contrario, un sistema di gestione proattiva delle patch rende il lavoro dei cyber-criminali così difficile da spingerli a cercare obiettivi più facili.

Il tuo parco macchine è aggiornato contro le minacce scoperte nell'ultima settimana o stai lavorando su sistemi vulnerabili senza saperlo?

La sicurezza è un processo, non un prodotto. I nostri esperti sono pronti a implementare un sistema di monitoraggio delle vulnerabilità e gestione delle patch che lavori per te dietro le quinte, garantendo che la tua infrastruttura sia sempre un passo avanti rispetto a chi vorrebbe colpirla.

Contattaci per saperne di più

Share: