Il Penetration Test (o Pen Test) non è una semplice verifica tecnica: è un "attacco controllato" che simula il modus operandi dei veri cybercriminali per scovare le crepe nella tua armatura digitale prima che lo faccia chi vuole distruggere il tuo business. Nel mercato odierno, dove un attacco ransomware può paralizzare un'azienda in pochi minuti, il Pen Test non è un lusso, ma un bene di vitale importanza per la sopravvivenza stessa dell'organizzazione.

Penetration Test: Perché è l’unica vera polizza sulla vita del tuo Business

Molti imprenditori e responsabili IT sono convinti che avere un firewall aggiornato e un antivirus sia sufficiente. La realtà è ben più cruda: i cybercriminali non "bussano alla porta", cercano serrature difettose, finestre socchiuse o condotti dimenticati. Un Penetration Test è l'unico modo per guardare la tua azienda con gli occhi di un attaccante, individuando quei percorsi d'ombra che potrebbero portare al furto di dati sensibili, al blocco della produzione o al ricatto economico.

Come funziona: L’Etical Hacking al servizio dell’impresa

A differenza di un semplice vulnerability scan automatizzato, il Pen Test è un’attività intellettuale e tecnica profonda condotta da esperti certificati:

-

Simulazione Reale: I nostri tecnici tentano di penetrare nei tuoi sistemi utilizzando le stesse tecniche, exploit e strumenti dei black-hat hacker.

-

Analisi dei Privilegi: Testiamo cosa accadrebbe se un attaccante riuscisse a entrare: fin dove potrebbe spingersi? Potrebbe accedere ai conti correnti, ai brevetti o ai dati personali dei tuoi clienti?

-

Report Strategico: Al termine del test, non riceverai solo una lista di errori tecnici, ma un piano d'azione prioritario per chiudere le falle più pericolose, trasformando la vulnerabilità in forza.

I vantaggi vitali per la tua azienda

Effettuare regolarmente un Penetration Test garantisce benefici che impattano direttamente sul bilancio e sulla reputazione:

-

Evitare Perdite Finanziarie Catastrofiche: Il costo di un Pen Test è una frazione infinitesimale rispetto al riscatto chiesto per un ransomware o alle sanzioni legali derivanti da una fuga di dati (Data Breach).

-

Protezione della Reputazione: La fiducia dei clienti è difficile da costruire e impossibile da recuperare dopo un attacco riuscito. Dimostrare di testare proattivamente le proprie difese è un segno di estrema serietà e affidabilità.

-

Compliance e Certificazioni: Per molti settori, il Pen Test è un requisito obbligatorio per rispettare normative come il GDPR o per ottenere certificazioni internazionali (ISO 27001).

-

Consapevolezza del Rischio: Ti permette di investire il budget IT dove conta davvero, smettendo di tirare a indovinare sulla sicurezza e agendo con precisione chirurgica.

La domanda non è "se", ma "quando"

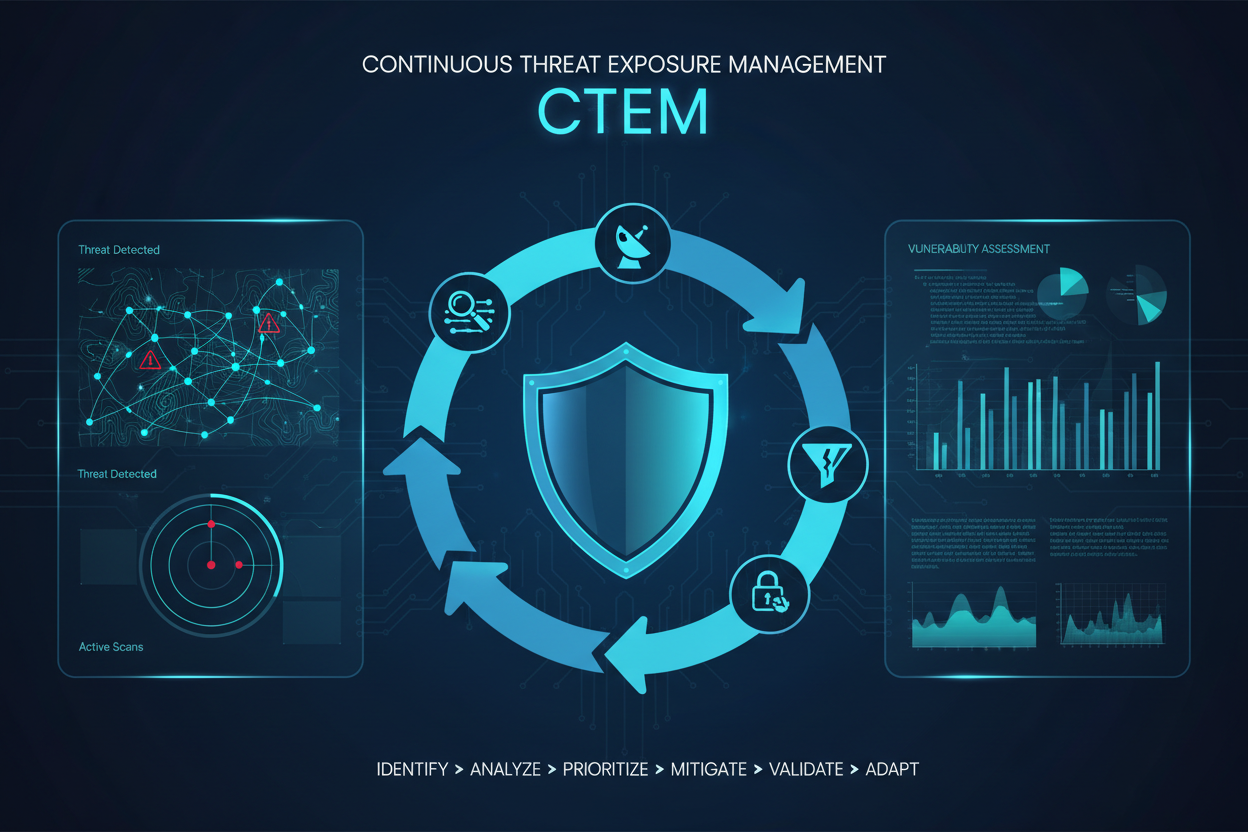

In un'epoca in cui le minacce informatiche sono automatizzate e costanti, ogni azienda è un bersaglio. Il Penetration Test è l'unico strumento che ti permette di anticipare il disastro, mettendoti in una posizione di controllo assoluto sulla tua infrastruttura.

Sei pronto a scoprire cosa vedrebbe un hacker guardando la tua rete oggi stesso? Non lasciare che sia un vero attacco a rivelarti i tuoi punti deboli. Proteggere la propria azienda significa agire prima che l'imprevisto accada. I nostri esperti in sicurezza offensiva sono pronti a testare la resilienza dei tuoi sistemi per garantirti la massima tranquillità operativa.

Contattaci per saperne di più

Share: