Il Vulnerability Management (Gestione delle Vulnerabilità) non è un semplice controllo tecnico periodico, ma un processo ciclico e incessante di vitale importanza per la salute della tua infrastruttura. In un panorama digitale dove vengono scoperte migliaia di nuove falle ogni anno, lasciare i propri sistemi senza una sorveglianza costante è come possedere una cassaforte e dimenticarne la combinazione scritta sulla porta. È il pilastro che ti permette di identificare, classificare e risolvere le debolezze software prima che un malintenzionato possa sfruttarle per mettere in ginocchio la tua attività.

Vulnerability Management: L’unica difesa contro l’obsolescenza della sicurezza

Ogni software, sistema operativo o dispositivo di rete installato nella tua azienda è un organismo vivo che, col tempo, sviluppa inevitabilmente dei punti deboli. Il Vulnerability Management è il sistema immunitario della tua rete: un processo strutturato che non si limita a trovare un errore, ma analizza l'intera infrastruttura per capire quali falle rappresentino un pericolo reale e imminente. Senza questo controllo, la tua azienda rimane esposta a minacce silenziose che possono restare latenti per mesi prima di esplodere in un attacco devastante.

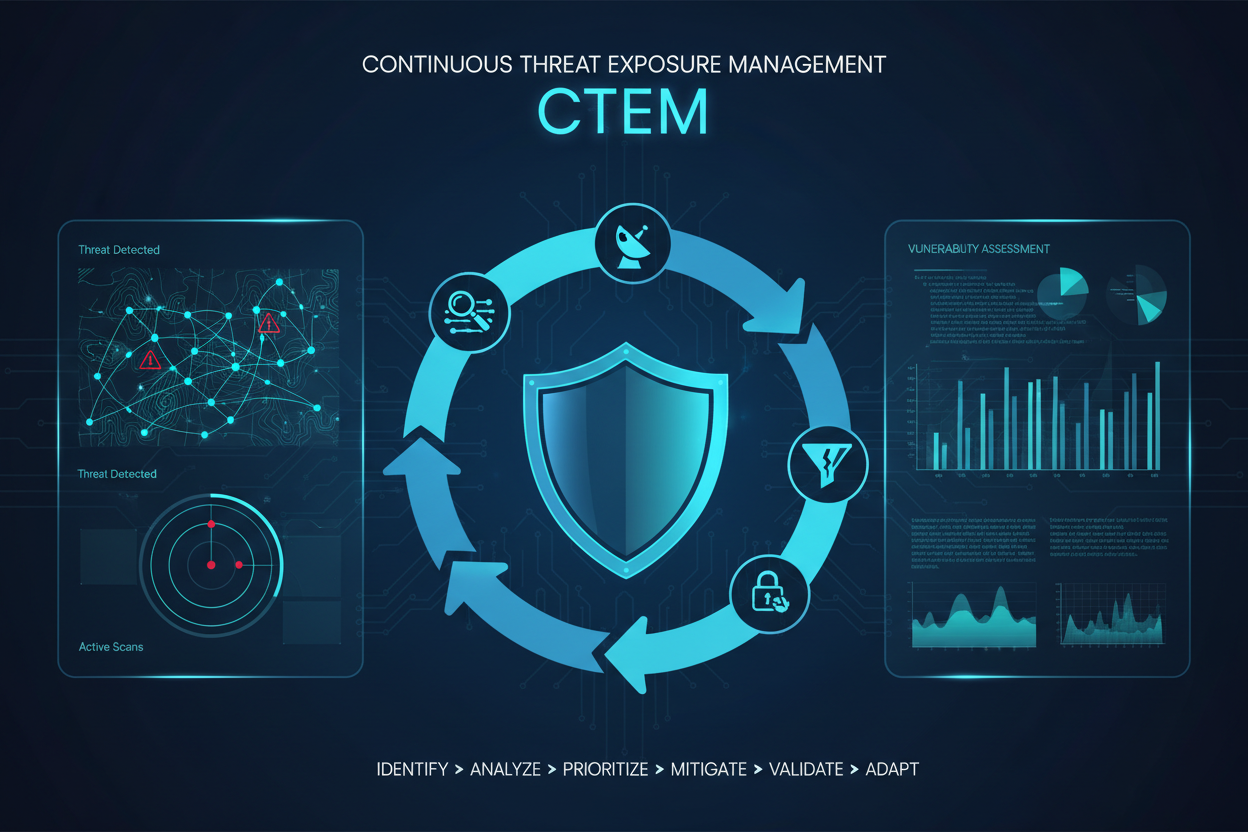

Le fasi del ciclo di vita: Un processo senza fine

Un approccio professionale alla gestione delle vulnerabilità si articola in quattro fasi cruciali:

-

Discovery (Individuazione): Scansione completa di tutti gli asset aziendali (server, PC, dispositivi IoT, apparati di rete) per mappare l'intero inventario tecnologico.

-

Assessment (Valutazione): Identificazione delle vulnerabilità note (CVE) e assegnazione di un punteggio di gravità. Non tutti i problemi sono uguali: alcuni richiedono un intervento immediato, altri possono essere gestiti nel tempo.

-

Prioritization (Prioritizzazione): La fase strategica. Incrociamo la gravità tecnica con l'importanza del sistema per il tuo business. Se un server critico ha una falla, la sua risoluzione diventa la priorità assoluta.

-

Remediation (Risoluzione): Applicazione di patch, aggiornamenti o modifiche alle configurazioni per chiudere definitivamente la falla. Dove non è possibile aggiornare, implementiamo misure compensative per mitigare il rischio.

Perché il Vulnerability Management è vitale per la tua azienda

Investire in una gestione continua delle vulnerabilità significa blindare il futuro della propria organizzazione:

-

Prevenzione del Ransomware: La maggior parte dei virus moderni entra in azienda sfruttando vulnerabilità note che non sono state patchate. Chiudere queste falle significa togliere l'ossigeno agli attaccanti.

-

Efficienza del Reparto IT: Invece di correre dietro a ogni piccolo bug, i tuoi tecnici lavorano su una lista prioritaria di interventi che proteggono realmente il cuore del business.

-

Conformità e Assicurazioni: Il Vulnerability Management è un requisito base per la conformità al GDPR e per l'ottenimento di polizze assicurative contro il rischio cyber.

-

Integrità del Marchio: Evitare un incidente informatico significa proteggere la reputazione aziendale, garantendo ai clienti che i loro dati sono custoditi in un ambiente costantemente monitorato e aggiornato.

La sicurezza è una maratona, non uno sprint

Il panorama delle minacce cambia ogni ora. Un sistema sicuro oggi potrebbe essere vulnerabile domani mattina a causa di una nuova scoperta tecnica. Il Vulnerability Management trasforma questa incertezza in un processo governato, dandoti la certezza che la tua azienda stia facendo tutto il possibile per restare un passo avanti rispetto a chi vuole colpirla.

Sai quali sono i punti deboli della tua rete in questo momento? Non lasciare che sia un hacker a mostrarteli. Proteggere il tuo business significa conoscere le proprie debolezze e agire prima che vengano sfruttate. I nostri esperti sono pronti a implementare un sistema di gestione delle vulnerabilità su misura, offrendoti visibilità totale e una difesa impenetrabile.

Contattaci per saperne di più

Share: